Zmarł najstarszy kruk na świecie

8 lipca 2006, 12:34Tata, który zmarł 2 lipca bieżącego roku w wieku 59 lat, był najprawdopodobniej najstarszym krukiem na świecie. Kristine Flones, ostatnia właścicielka zwierzęcia, opowiedziała prasie niezwykłą historię ptaka.

Podwójne uderzenie wirusa HIV na mózg

16 sierpnia 2007, 07:18Wirus HIV może powodować deficyty w zakresie uczenia się i pamięci, ponieważ przypuszcza atak ze zdwojoną siłą na neurony mózgu.

Polowanie na muchę

29 sierpnia 2008, 09:34Czemu tak trudno upolować muchę? Badacze z California Institute of Technology (Caltech) uważają, że dzieje się tak za sprawą szybko reagującego mózgu owada oraz jego zdolności do planowania zawczasu (Current Biology). Jednym słowem: mózg latającego przeciwnika jest zaprogramowany od urodzenia w taki sposób, by unikać pacnięć, klaśnięć i innych zamaszystych ruchów myśliwego...

Dobrze mieć złamane serce?

3 kwietnia 2009, 22:08Nietypowa choroba układu krążenia, zwana zespołem złamanego serca, wciąż pozostaje zagadką dla lekarzy. Na szczęście dla pacjentów okazuje się jednak, że szanse na przeżycie tajemniczego schorzenia są wyjątkowo wysokie.

Szympansia żałoba

28 października 2009, 11:03W Kamerunie sfotografowano grupę szympansów, które w milczeniu żegnały swoją zmarłą współtowarzyszkę. Na fotografii widać kilkanaście zwierząt, które w ciszy przyglądają się, jak ludzie wywożą ciało 40-kilkuletniej Dorothy zmarłej na atak serca.

Chcą podzielić Google'a

22 kwietnia 2010, 18:53Organizacja konsumencka Consumer Watchdog zwróciła się do amerykańskiego Departamentu Sprawiedliwości o rozpoczęcie szeroko zakrojonego postępowania antymonopolowego przeciwko Google'owi i zasugerowała... podział koncernu na kilka mniejszych firm. Miałoby to zapobiec monopolistycznym praktykom Google'a.

Safari oraz IE pokonane podczas Pwn2Own

10 marca 2011, 11:33Podczas pierwszego dnia hackerskiego konkursu Pwn2Own jako pierwsze poddały się przeglądarki Safari oraz Internet Explorer. Oba programy zostały złamane przez pierwsze osoby podejmujące próbę.

Pasożyt zmienia wynik gry o życie

8 grudnia 2011, 06:50Przedrzeźniacze białobrewe (Mimus saturninus) rzadko wyrzucają jaja podrzucone przez starzyki granatowe (Molothrus bonariensis), ponieważ poprzetykanie własnych jaj cudzymi zmniejsza prawdopodobieństwo zaatakowania cennych zasobów przez kolejnych rozbójników.

Kosztowna samoobrona

23 listopada 2012, 17:25W latach 2010-2011 PayPal wydał 4,3 miliona euro na obronę przed atakami organizowanymi przez Anonimowych. Cyberprzestępcy atakowali firmę w odwecie za to, że odmówiła przetwarzania płatności dla Wikileaks.

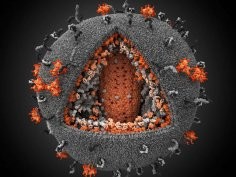

Nawrót choroby u "bostońskich pacjentów"

2 stycznia 2014, 13:07Dwóch "bostońskich pacjentów", co do których sądzono, że pozbyli się wirusa HIV, ponownie stało się nosicielami. To zła wiadomość dla pacjentów, jednak dla nauki to mały krok naprzód, gdyż sporo się dzięki temu nauczyliśmy - mówi profesor Steven Deeks z Uniwersytetu Kalifornijskiego w San Francisco